Mejora tu Seguridad

Entendemos que la seguridad de la información es de suma importancia cuando se trata de establecer conexiones de asistencia remota. Aplicamos tecnologías de seguridad estándares de la industria para proteger sus datos y cumplir con los estándares de seguridad más estrictos.

Para establecer una conexión de soporte remoto de escritorio con un cliente, el operador de la mesa de ayuda necesita iniciar la aplicación ISL Light, la cual contiene la Clave Pública RSA de 2048/4096 bits del servidor ISL Online. ISL Online asegura su conexión estándar de escritorio remoto utilizando encriptación de extremo a extremo AES de 256 bits. Los servidores STUN/TURN permiten una conexión directa, mientras que el canal de señalización y control permanece en los servidores de ISL Online. En tales casos, ECDSA P-256 gestiona la negociación de claves de encriptación utilizando el algoritmo de intercambio de claves Diffie-Hellman, asegurando la conexión mediante encriptación de extremo a extremo AES de 256 bits.

El software admite autenticación de dos factores, registros de auditoría exportables, grabación automática de sesiones y autenticación externa.

Para obtener una descripción general más detallada, puedes leer nuestra declaración de seguridad.

A continuación, te ofrecemos un repaso rápido de algunas de las características más importantes que ISL Online ofrece para garantizar el uso seguro del software de asistencia remota.

Inicio de sesión

Cuando inicies sesión desde la web en tu cuenta o en la aplicación de ISL Light, te recomendamos que utilices una contraseña segura y que establezcas la autenticación de doble factor (2FA) para que tu cuenta sea más segura.

Usar contraseña segura en su cuenta

La seguridad de tus datos depende no solo de la fuerza del método de cifrado, sino también de la fuerza de tu contraseña.

Para ayudarte a crear una contraseña segura, la política de seguridad de contraseñas de ISL Online se basa en las últimas especificaciones del NIST. Tu contraseña debe tener al menos 8 caracteres. Puedes usar cualquier carácter y espacio ASCII imprimible, mientras que se eliminarán los espacios iniciales y finales. Tu contraseña se compara con un lista de denegación, que consiste en las contraseñas más comunes y simples.

Establecer la autenticación de doble factor

La autenticación de dos factores (2FA) es una capa adicional de seguridad para los técnicos de la mesa de ayuda y los profesionales de TI. Con 2FA habilitado, los operadores solo pueden iniciar sesión en el servicio de ISL Online pasando por un proceso de verificación de dos pasos al proporcionar algo que saben (contraseña) y algo que tienen (token 2FA).

Cómo establecer la autenticación de doble factor

Importante: Recomendamos configurar más de un método de autenticación de dos factores, como móvil y correo electrónico. Esto te brinda una opción de copia de seguridad para iniciar sesión, en caso de que pierdas el acceso a un método.

Autenticación Externa (solo usuarios de licencia de servidor)

Se pueden integrar varios tipos de esquemas de autenticación en el sistema de ISL Online, como OpenLDAP, Microsoft Active Directory, Novell eDirectory o RADIUS. Cuando se configura la autenticación externa, los administradores de TI gestionan los derechos de acceso del operador y los permisos para usar el software de ISL Online mediante sus plataformas corporativa de administración de usuarios.

Contraseña de Acceso

Cuando instales el software de acceso desatendido (ISL AlwaysOn) en un equipo remoto, debe establecer una contraseña de seguridad para el acceso. Esta será la contraseña de acceso de administrador, que debes proporcionar cada vez que intentes conectarse al equipo remoto.

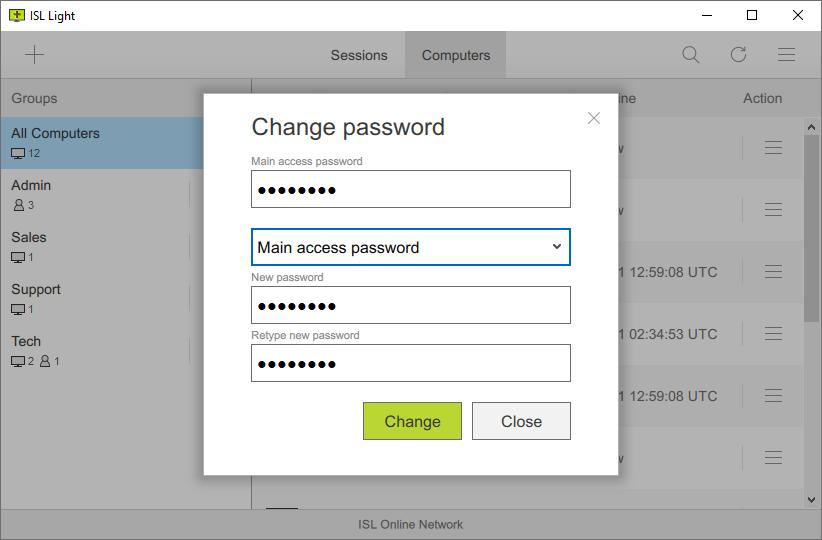

Contraseña de acceso de administrador

La contraseña de acceso de administrador es una contraseña de acceso que se define durante la instalación y que cualquier usuario puede utilizar para conectarse al equipo remoto.

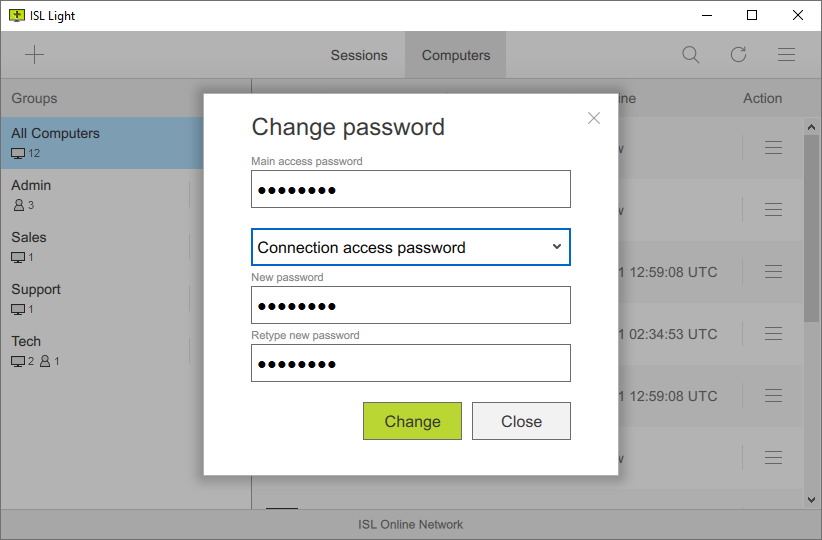

Contraseña para acceso remoto

Si has compartido el acceso a un equipo remoto con otros usuarios, entonces tienes la capacidad de establecer una contraseña diferente para estas conexiones. La contraseña de acceso para estas conexiones se puede establecer manualmente en la configuración de ISL AlwaysOn.

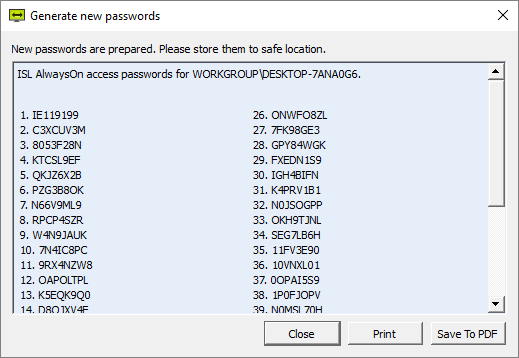

Contraseña de un solo uso

Genera manualmente contraseñas de un solo uso desde la configuración de ISL AlwaysOn. Cada contraseña solo puede usarse en una ocasión para conectarte al equipo remoto.

Configuraciones Adicionales

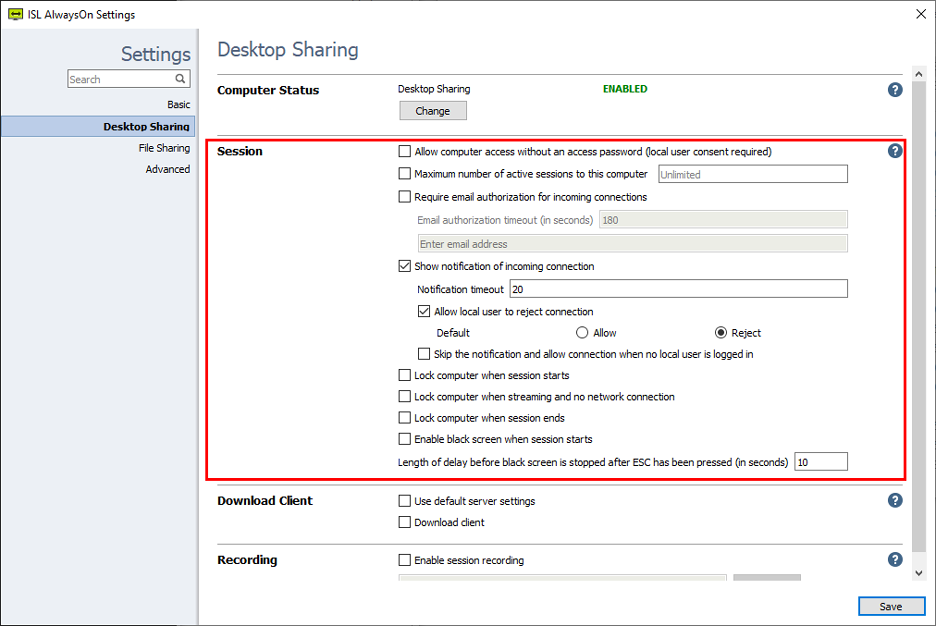

La configuración de ISL AlwaysOn te permite modificar o personalizar varias configuraciones de seguridad para conectarse a un equipo desatendido.

Permitir acceso al equipo con aprobación del usuario local, sin contraseña de acceso

Permite al operador conectarse a un equipo remoto sin una contraseña de acceso. En este caso, el usuario local debe aprobar la conexión. Para usar esta configuración, debes utilizar los siguientes parámetros de línea de comandos al iniciar ISL Light:

ISLLight.exe --username "<isl_online_username>" --password "<password>" --connect-search "<computer_description>/<computer_name>" --consent-message "<message to be displayed>"

Número máximo de conexiones activas a este equipo

Permite establecer el número máximo de sesiones activas en este equipo. Por ejemplo, para limitar el acceso a una conexión simultánea por equipo, usa el valor '1'. El valor predeterminado está configurado como Ilimitado.

Mostrar una notificación de conexiones entrantes

Permite al cliente ver una notificación con una cuenta regresiva cuando se establece una conexión a su equipo. Puede especificar el tiempo de espera y las opciones disponibles para el usuario local. Después del tiempo de espera, la acción predeterminada se ejecutará. El usuario remoto también puede rechazar la conexión.

Permitir que el usuario local rechace la conexión

Esta opción está disponible si has habilitado la opción "Mostrar notificación de conexión entrante". El usuario local ve una notificación que le da la opción de aceptar o rechazar la conexión realizada por el operador remoto.

Bloquear el equipo cuando comience la sesión

Bloquea el equipo remoto al inicio de la sesión remota. Deberás ingresar manualmente los datos de inicio de sesión en el equipo remoto.

Bloquear equipo remoto si la comunicación se interrumpe

Si la conexión se interrumpe mientras estás conectado al equipo remoto, el equipo remoto se bloquea automáticamente.

Bloquear el equipo cuando finalice la sesión

Bloquea automáticamente el equipo remoto cuando finalice la sesión.

Habilitar pantalla en negro cuando inicie la sesión remota

El usuario local verá una pantalla negra cuando una sesión remota esté activa.

Duración del retraso antes de detener la pantalla negra al presionar ESC (en segundos)

Establece el tiempo de espera en segundos cuando presione ESC para detener la pantalla negra. Una vez agotado el tiempo, la pantalla negra se desactiva y el cliente local puede ver la pantalla normalmente. El tiempo de espera máximo es de 180 segundos.

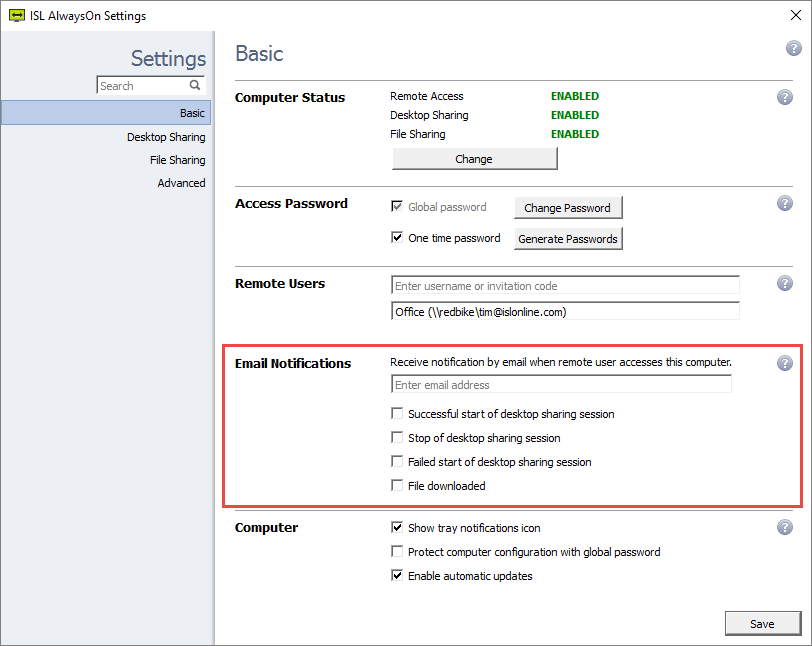

Notificaciones por Email

Recibe notificaciones por correo electrónico de equipos específicos cada vez que una sesión de acceso remoto se inicie, se detenga, falle o se descargue un archivo.

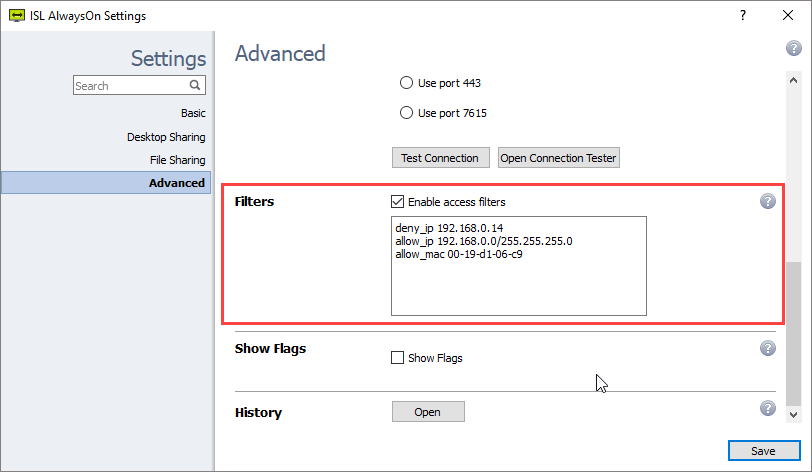

Filtros de Acceso

Por razones de seguridad, es posible que quieras restringir el uso del software ISL Online dentro de tu organización. Puedes limitar el acceso a los datos a los servidores de ISL Online en función de las direcciones IP y/o MAC. Puedes utilizar la función "permitir" para especificar las listas de direcciones IP/MAC que pueden iniciar una sesión de soporte remoto o acceder a un equipo desatendido. Por otro lado, puedes utilizar la función "denegar" para especificar las listas de direcciones IP/MAC. Estas reglas se pueden definir para un usuario específico o para todos desde tu cuenta o servidor de ISL Online.

Por ejemplo, puedes permitir que tus empleados generen códigos de sesión para sesiones de soporte solo desde la oficina (usando un rango de direcciones IP de su empresa).

- deny_ip 192.168.0.14

- allow_ip 192.168.0.13/255.255.255.0

- allow_mac 00-19-d1-06-c9

Las direcciones IP y MAC pueden falsificarse, por lo que los filtros por sí solos no sustituyen a una contraseña de acceso segura.

Filtrado de Puertos

Un buen software de asistencia remota funciona sin hacer ningún ajuste de firewall.

Con ISL Online, su firewall puede permanecer intacto ya que ISL Light inicia automáticamente una conexión saliente, intentando conectarse por los puertos 7615, 80 o 443.

Sin embargo, las organizaciones más grandes pueden tener una política establecida con respecto a la configuración de sus firewalls o proxies. Los administradores de sistemas podrían querer abrir únicamente el puerto 7615 para permitir el paso directo del tráfico de ISL Online y seguir filtrando el resto. También pueden configurar una excepción por nombre de DNS o por dirección IP.

Independientemente de la configuración de la red, las aplicaciones de ISL Online intentarán automáticamente diferentes enfoques para encontrar un transporte funcional (detectando configuraciones de proxy, utilizando WinINet, creando un túnel, haciendo uso del DNS comodín, etc.). Cuando se utiliza una Conexión Directa, el firewall debe permitir la conexión a través de los puertos necesarios para los protocolos STUN y TURN. Comúnmente se utiliza el puerto 3478, sin embargo, las conexiones de relevo se realizan en puertos altos arbitrarios.

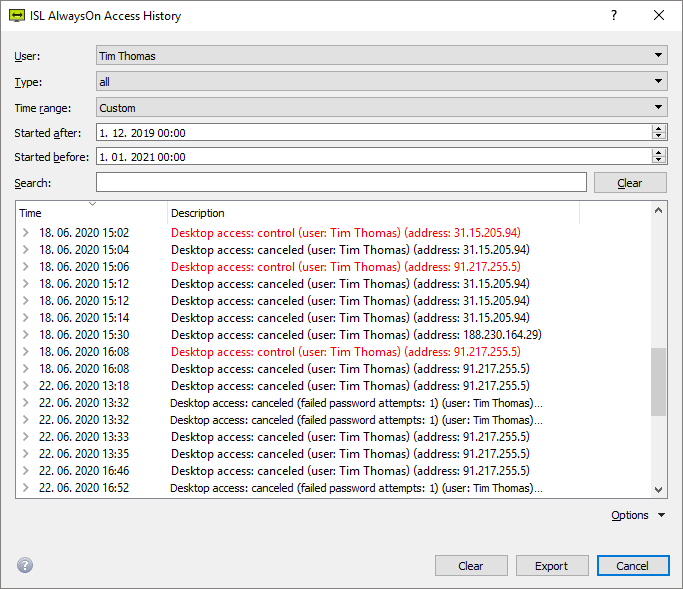

Historial de Acceso al Equipo

Busca conexiones que se hayan establecido dentro de su cuenta, horas de registro de conexiones remotas y otra información útil.

Restricción de Características

El software de asistencia remota es una herramienta universal, utilizada virtualmente en todas las industrias. En consecuencia, hay innumerables casos de uso diferentes que requieren soluciones muy flexibles que permitan que la restricción de características se adhiera a distintos estándares de seguridad.

ISL Online te permite restringir las funciones disponibles en una sesión remota: tomar el control del equipo remoto, transferir archivos entre el cliente y el operador y muchas otras características.

Un ejemplo dónde la restricción de características es esencial: Cuándo un empleado bancario debe poder ver la pantalla del equipo de un cliente, pero no debe poder compartir su propio escritorio. En este caso, el uso compartido del escritorio en el lado del analista (operador) se puede deshabilitar.

Opción Intranet (solo LAN)

Algunos corporativos y grandes organizaciones solo utilizan ISL Online para su soporte interno desde diferentes ubicaciones geográficas. En tales casos, el software de asistencia remota debe permitir el establecimiento de sesiones de soporte remoto dentro de una red de área local (LAN) solamente.

Si piensas usar ISL Online solo dentro de tu LAN (intranet), no es necesario una dirección IP pública. Solo necesitas una dirección privada en el rango de redes privadas (como se especifica en RFC 1918).

Preguntas más frecuentes

-

¿Qué puertos abrir para el servicio en la nube?

El puerto 7615 es la opción preferida y puedes considerarlo el puerto estándar de ISL Online, así como el 22 es ssh, 23 telnet, 25 smtp, 3389 rdp etc. - también puedes consultar la lista de los puertos de red en wikipedia.

El uso de un puerto específico también es muy conveniente - si por política de empresa utilizan un firewall/proxy, pero les gustaría permitir el tráfico de ISL Online, simplemente tienen que abrir el puerto 7615 y todas las aplicaciones de ISL Online funcionarán correctamente. En caso de únicamente utilizar los puertos 80/443, su administrador podría tener problemas para permitir ISL Online, y al mismo tiempo limitar otro tipo de tráfico, a través de estos puertos 80/443.

En general, en un ambiente proxy lo primero sería solicitar al administrador de sistemas o redes si es posible agregar una excepción. Esto no quiere decir que deba deshabilitar por completo el proxy, únicamente que permita todo el tráfico directo de ISL Online y mantener filtrado el resto. Si el proxy permite excepciones de DNS, se deberá permitir conexiones tcp salientes por el puerto 7615 hacia *.islonline.net. Si el proxy solo permitiera excepciones numéricas por IP, puedes comprobar este enlace para acceder al listado actual de IPs de nuestros servidores. La conexión directa garantiza el mejor rendimiento en el uso del software.

En el mundo ideal de conexiones directas y políticas de seguridad flexibles la historia acabaría aquí. La realidad es que muchos clientes utilizan firewalls/proxies corporativos, donde solo está permitido el tráfico http y https (puerto 80 y/o 443), y los administradores de sistemas no quieren, o no tienen permitido, agregar excepciones. Incluso en estas situaciones nuestras aplicaciones intentan encontrar un método de transporte (detección de configuraciones del proxy, uso de wininet, tunelización, uso de dns wildcard, etc.).

En estas situaciones de filtrado se pueden producir retrasos adicionales, principalmente debido a tiempos de espera en el transporte durante el proceso de establecimiento de la conexión. Las aplicaciones de ISL Online siempre (a menos de que fuerces un tipo de transporte a través de registro o línea de comando) intentan una conexión directa a través del puerto 7615, y si este fallara buscan los puertos 80 y 443 con varios métodos de transporte. Cada tipo de transporte tiene un tiempo de espera de 7 segundos, y en windows intentamos 8 tipos de transporte, por lo que en caso de que la conexión se establezca a través del último tipo, estamos hablando de un retraso de 1 minuto. Si un usuario llegara a reportar tiempos de conexión muy largos, lo mejor es conectarse al equipo con problemas, ejecutar nuestra utilidad ISL Tester y pulsar en el botón de "Buscar la mejor conexión". Se mostrará un listado de todos los transportes, junto al tiempo medio de ratio de transferencia, retrasos, etc. Estos resultados te ayudarán a forzar el mejor transporte. Tu y tus clientes se beneficiarán de esta reducción en los tiempos de conexión.

Si necesitas ayuda con el uso de las aplicaciones de ISL Online en ambientes de proxy, puedes llamarnos, iniciar un chat o enviarnos un correo electrónico en cualquier momento.

-

¿Por cuánto tiempo ISL Online puede mantener activa una sesión remota?

Siempre que ISL Light esté activo la sesión se mantiene activa. La sesión termina cuando cerramos ISL Light o pulsamos en el botón de "Finalizar sesión". El sistema guarda información básica sobre la sesión (IPs del operador y cliente, transcripción del chat, cantidad de datos transferidos, etc.). La sesiónm también puede finalizar automáticamente tras un tiempo de inactividad determinado. El tiempo de inactividad empieza a contar desde el momento de última interacción del operador en el equipo remoto.

-

¿Cómo debo configurar mi firewall para conseguir la mejor experiencia con ISL Online?

Si no filtras las conexiones salientes no tienes que realizar ningún cambio. Sin embargo, si filtras las conexiones salientes deberás agregar a tu lista blanca las conexiones hacia *.islonline.net. Si únicamente puedes agregar direcciones IP a tu lista blanca, por favor revisa la siguiente pregunta.

-

¿Cómo debo configurar mi firewall para tener una experiencia óptima con ISL Online si mi firewall no admite listas de DNS? ¿Qué direcciones IP debo permitir?

Consulta nuestra lista de servidores para acceder a un listado actualizado de todas las direcciones IP de nuestros servidores. Ten en cuenta que la lista cambia con el tiempo (agregamos nuevos servidores, otros servidores son retirados, etc.), así que te recomendamos consultar esta lista periódicamente y actualizar tu firewall con todos los cambios. Como alternativa, puedes configurar un proxy intermediario de ISL Online para minimizar la lista de reglas y las tareas de mantenimiento. Para más información puedes consultar el manual.

-

¿Qué niveles de seguridad ofrece ISL Online para prevenir a los "hackers" acceder a mi equipo a través de su software?

ISL Online utiliza los estándares de cifrado SSL/TLS de la industria. Puedes estar seguro de que tus sesiones son totalmente privadas y cifradas punto a punto. El usuario o cliente siempre debe autorizar cualquier acción realizada en su equipo. Además, no es necesario realizar ningún cambio en tu sistema operativo. Para más información, puedes visitar nuestra página de seguridad.

-

¿La sesión continúa en caso de que mi IP local cambie en medio de la sesión?

Si, ISL Online se reconecta nuevamente al servidor. Es como si desconectaras el cable, y lo volvieras a conectar.

Continúa leyendo: Más información sobre Seguridad