Beveiligingstips

We begrijpen dat informatiebeveiliging voor u van het grootste belang is als het gaat om het tot stand brengen van remote desktop verbindingen. We passen industriestandaard beveiligingstechnologieën toe om uw gegevens te beschermen en te voldoen aan de strengste beveiligingsnormen.

Om een remote desktop support verbinding met een client op te zetten, moet de helpdeskmedewerker de ISL Light applicatie starten die een RSA 2048/4096-bit publieke sleutel van de ISL Online server bevat. ISL Online beveiligt de standaard remote desktop verbinding door gebruik te maken van AES 256-bit end-to-end encryptie. STUN/TURN servers maken een directe verbinding mogelijk, terwijl het signalerings- en besturingskanaal op ISL Online servers blijven. In dergelijke gevallen beheert ECDSA P-256 de negotiatie van de encryptiesleutel met behulp van het Diffie-Hellman sleuteluitwisselingsalgoritme, waardoor de verbinding wordt beveiligd met AES 256-bits end-to-end encryptie.

De software ondersteunt twee-factor authenticatie, exporteerbare audit logs, automatische sessieregistratie en externe authenticatie.

Lees voor een meer gedetailleerd overzicht onze beveiligingsverklaring.

Hieronder willen we u snel inzicht geven in enkele van de belangrijkste functies die ISL Online biedt om veilig gebruik van remote desktop software te garanderen.

Inloggen

Wanneer u zich aanmeldt op uw account of met ISL Light, raden we u aan een sterk wachtwoord te gebruiken en twee-factor authenticatie in te stellen om uw account veiliger te maken.

Gebruik een sterk accountwachtwoord

De veiligheid van uw gegevens hangt niet alleen af van de sterkte van de encryptiemethode, maar ook van de sterkte van uw wachtwoord.

Om u te helpen bij het maken van een sterk wachtwoord, is het wachtwoordbeveiligingsbeleid van ISL Online gebaseerd op de nieuwste NIST specificaties. Uw wachtwoord moet minimaal 8 tekens lang zijn. U mag alle afdrukbare ASCII tekens en spaties gebruiken, waarbij voorloop- en achterspaties worden verwijderd. Uw wachtwoord wordt gecontroleerd aan de hand van de weigeringslijst, die bestaat uit de meest voorkomende en eenvoudige wachtwoorden.

Twee-factor authenticatie instellen

Twee-factor authenticatie (2FA) is een extra beveiligingslaag voor helpdeskmedewerkers en IT-professionals. Als 2FA is ingeschakeld, kunnen operators alleen inloggen op het ISL Online systeem door een tweestaps verificatieproces te doorlopen door iets te geven dat ze weten (wachtwoord) en iets dat ze hebben (2FA-token).

Hoe twee-factor-authenticatie instellen

Belangrijk: we raden aan om meer dan één tweefactor authenticatiemethode in te stellen, zoals mobiel en e-mail. Dit geeft u een back-up optie om u aan te melden, voor het geval u de toegang tot één methode verliest.

Externe authenticatie (server licentie)

Verschillende soorten authenticatieschema's kunnen in het ISL Online systeem worden geïntegreerd, zoals OpenLDAP, Microsoft Active Directory, Novell eDirectory of RADIUS. Wanneer externe authenticatie is geconfigureerd, worden de toegangsrechten en machtigingen van operators toegekend door IT-beheerders volgens hun bedrijfsrichtlijnen voor gebruikersbeheer.

Toegangswachtwoord

Wanneer u onbemande toegang (ISL AlwaysOn) op een remote computer installeert, moet u een beveiligd toegangswachtwoord instellen. Dit is uw hoofdtoegangswachtwoord, dat u elke keer moet opgeven wanneer u toegang probeert te krijgen tot de remote computer,.

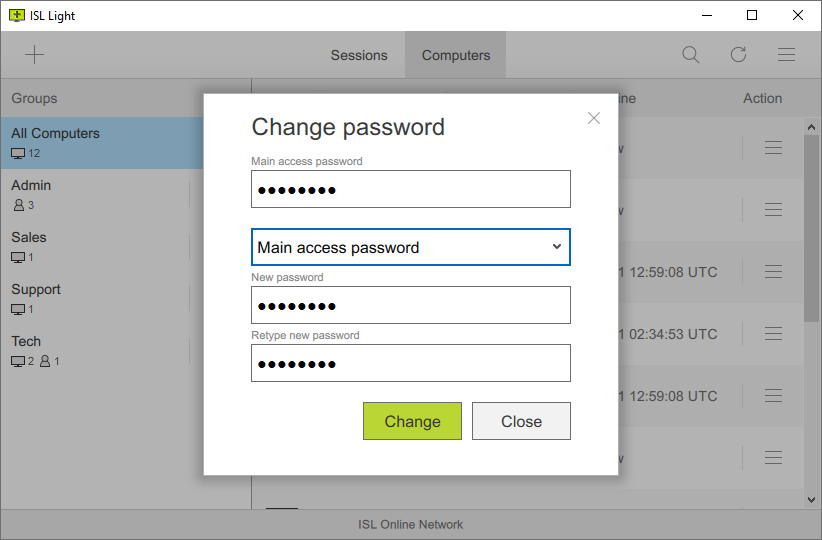

Hoofdtoegangswachtwoord

Het hoofdtoegangswachtwoord is een toegangswachtwoord dat tijdens de installatie wordt gedefinieerd en dat door elke gebruiker kan worden gebruikt om verbinding te maken met de remote computer.

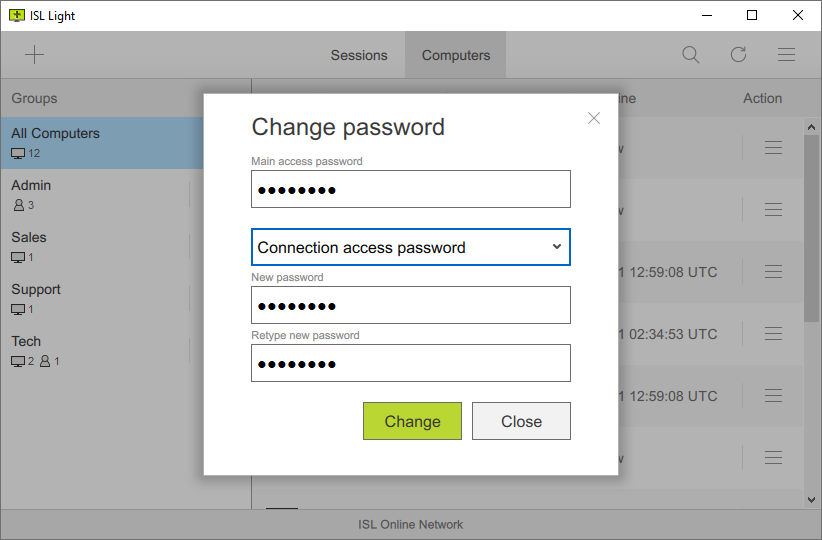

Toegangswachtwoord voor verbinding

Als u toegang tot een remote computer hebt gedeeld met andere gebruikers in uw account, kan u voor elke gebruiker een ander wachtwoord instellen. Het toegangswachtwoord voor de verbinding kan handmatig worden ingesteld in de ISL AlwaysOn instellingen.

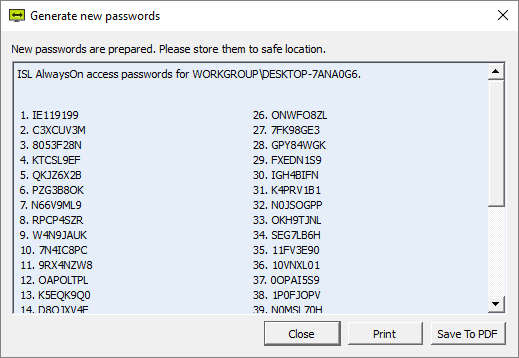

Eénmalig wachtwoord

Genereer in de ISL AlwaysOn instellingen handmatig éénmalige wachtwoorden. Elk éénmalig wachtwoord kan slechts één keer gebruikt worden om met een remote computer verbinding te maken.

Lees de handleiding Bekijk video (3:14)

Bijkomende instellingen

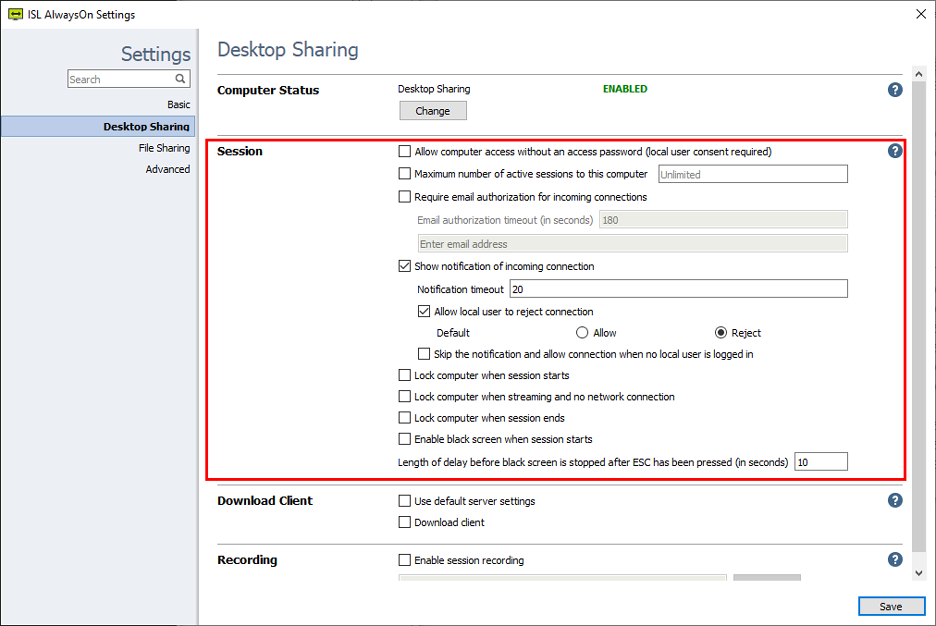

Met de ISL AlwaysOn instellingen kan u verschillende beveiligingsinstellingen wijzigen of personaliseren om verbinding te maken met een onbemande computer.

Computertoegang ook toestaan met toestemming van lokale gebruiker en zonder toegangswachtwoord

Hiermee kan de operator verbinding maken met een remote computer zonder toegangswachtwoord. In dit geval moet de lokale gebruiker de verbinding goedkeuren. Om deze instelling te gebruiken, dient u de volgende commandoregelparameters gebruiken bij het starten van ISL Light:

ISLLight.exe --username "<isl_online_username>" --password "<password>" --connect-search "<computer_description>/<computer_name>" --consent-message "<message to be displayed>"

Maximum aantal actieve sessies op deze computer

Hiermee kan het maximum aantal actieve sessies op deze computer worden ingesteld. Om bijvoorbeeld de toegang te beperken tot één gelijktijdige verbinding met de computer, gebruikt u de waarde “1”. De standaardwaarde is ingesteld op Onbeperkt.

Melding van inkomende verbinding weergeven

Hiermee kan de klant een aftelmelding zien wanneer er een verbinding met zijn computer tot stand wordt gebracht. U kan de time-out en de beschikbare opties voor de lokale gebruiker specificeren. Na een time-out wordt de standaardactie uitgevoerd als de remote gebruiker de verbinding mag weigeren.

Lokale gebruiker mag verbinding weigeren

Deze optie wordt beschikbaar als u de optie "Toon melding van inkomende verbinding" heeft ingeschakeld. De lokale gebruiker ziet een melding die hem de mogelijkheid geeft om de verbinding van de operator te accepteren of te weigeren.

Computer vergrendelen als de sessie start

Vergrendel de remote computer wanneer de sessie start, u moet de accountgegevens invoeren om aan te melden.

Vergrendel de computer tijdens het streamen en geen netwerkverbinding

De remote computer wordt automatisch vergrendeld als de verbinding wordt onderbroken.

Computer vergrendelen wanneer de sessie eindigt

De remote computer automatisch vergrendelen wanneer de sessie eindigt.

Zwart scherm inschakelen bij starten sessie

De lokale gebruiker ziet een zwart scherm wanneer de remote sessie actief is.

Vertragingstijd (in seconden) voordat het zwart scherm wordt verwijderd nadat ESC is ingedrukt

Stel de time-out in seconden in die begint wanneer u op ESC drukt. Zodra de time-out is verstreken, wordt het zwarte scherm uitgeschakeld en kan de lokale client het scherm zien. De maximale time-out is 180 seconden.

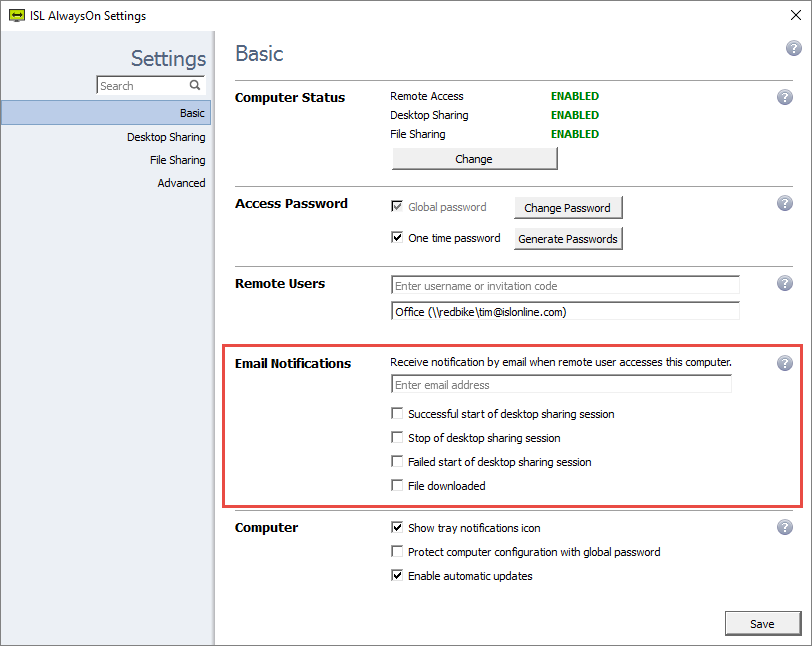

E-mail meldingen

Ontvang een e-mailmelding telkens wanneer een remote access sessie start, stopt, mislukt of een bestand wordt gedownload op een specifieke computer.

Lees de handleiding Bekijk video (0:58)

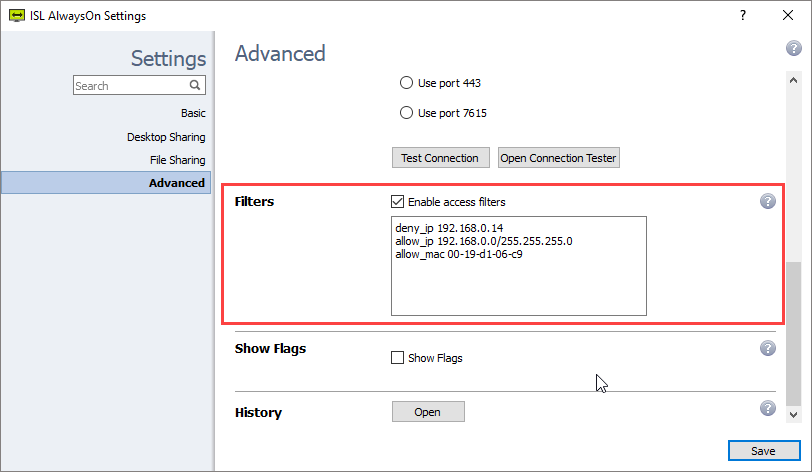

Toegangsfilters

Om veiligheidsredenen wil u misschien het gebruik van ISL Online software binnen uw organisatie beperken. U kan de gegevenstoegang tot ISL Online servers beperken op basis van IP en/of MAC adressen. U kan de "toelaten" functie gebruiken om lijsten van IP/MAC adressen te specificeren die zijn toegestaan om een remote support sessie te starten of toegang te krijgen tot een onbemande computer. Aan de andere kant kan u de functie "weigeren" gebruiken om lijsten met IP/MAC adressen op te geven. Deze regels kunnen worden gedefinieerd voor een specifieke gebruiker of het hele domein op de ISL Online server.

U kan uw medewerkers bijvoorbeeld toestaan om alleen op kantoor sessiecodes te genereren voor een remote ondersteuningssessie (de reeks IP-adressen van uw bedrijf).

- deny_ip 192.168.0.14

- allow_ip 192.168.0.13/255.255.255.0

- allow_mac 00-19-d1-06-c9

IP- en MAC-adressen kunnen worden vervalst, dus filters alleen zijn geen vervanging voor een sterk toegangswachtwoord!

Lees de handleiding Bekijk video (0:56)

Poortfiltering

Goede remote desktop software werkt zonder aanpassingen aan de firewall.

Met ISL Online kan uw firewall intact blijven, aangezien ISL Light automatisch een uitgaande verbinding initieert en probeert verbinding te maken via poorten 7615, 80 of 443.

Grotere organisaties kunnen echter een beleid hebben met betrekking tot de configuratie van hun firewalls of proxies. Systeembeheerders willen misschien poort 7615 alleen openen om het ISL Online verkeer direct door te laten en de rest te blijven filteren. Ze kunnen ook DNS naamuitzondering of IP adres uitzondering configureren.

Ongeacht de netwerkconfiguratie zullen ISL Online apps automatisch verschillende benaderingen proberen om een werkend transport te vinden (proxy-instellingen detecteren, WinINet gebruiken, een tunnel creëren, gebruik maken van de wildcard DNS enz.) Wanneer een directe verbinding wordt gebruikt, moet de firewall verbinding toestaan via de poorten die nodig zijn voor de STUN en TURN protocollen. Meestal wordt poort 3478 gebruikt, maar relay verbindingen worden op willekeurige hoge poorten gemaakt.

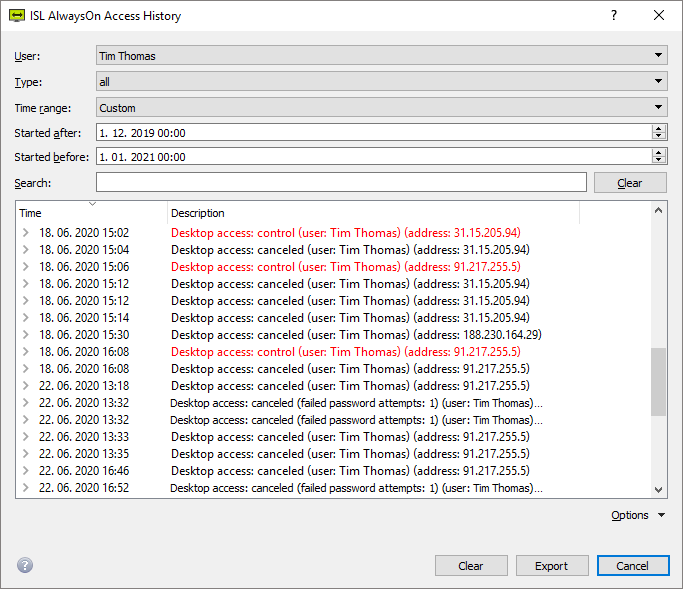

Toegangshistoriek van de computer

Zoek verbindingen die tot stand zijn gebracht binnen uw account, tijdstempels voor desktopverbindingen en andere nuttige informatie.

Lees de handleiding Bekijk video (0:34)

Functie-beperkingen

Remote desktop software is een universele tool die vrijwel in alle sectoren wordt gebruikt. Dienovereenkomstig zijn er talloze verschillende gebruikssituaties die vragen om zeer flexibele oplossingen die functie-beperkingen mogelijk maken om te voldoen aan verschillende beveiligingsnormen.

Met ISL Online kan u de functies die beschikbaar zijn binnen een sessie beperken: de controle over de remote computer overnemen, bestanden overdragen tussen klant en operator en vele andere functies.

Een voorbeeld van waar het beperken van een functie essentieel is: een bankmedewerker moet het computerscherm van een klant kunnen zien, maar mag nooit zijn/haar eigen scherm delen. In dit geval kan schermdeling aan de kant van de initiator worden uitgeschakeld.

Intranet (enkel LAN) Optie

Sommige grote organisaties gebruiken ISL Online alleen voor hun interne ondersteuning op verschillende geografische locaties. In dergelijke gevallen moet remote desktop software het mogelijk maken om remote desktop sessies tot stand te brengen binnen een lokaal netwerk (LAN).

Als u ISL Online alleen binnen uw LAN (intranet) wil gebruiken, is er geen openbaar IP-adres nodig. U heeft alleen een privaat adres nodig in het bereik van private netwerken (zoals gespecificeerd in RFC 1918).

Topvragen

-

Welke poorten moeten open staan voor gehoste oplossingen?

Poort 7615 heeft de voorkeur, u kan het zien als de standaard ISL Online poort, net zoals 22 ssh, 23 telnet, 25 smtp, 3389 rdp enz. is. U kan dit ook vinden in de lijst met poorten op wikipedia.

Een specifieke poort gebruiken is ook erg handig. Als je een bepaald bedrijfsbeleid hebt en een firewall/proxy gebruikt, en je wil deze aanpassen om ISL Online verkeer toe te staan, kan je gewoon poort 7615 openen en alle ISL Online producten zullen subliem werken. Als we alleen 80/443 zouden gebruiken, zou het voor een beheerder moeilijk zijn om ISL Online toe te staan en ander verkeer dat ook via poort 80/443 gaat te beperken.

In het algemeen is het eerste waar u in een proxy omgeving aan moet denken, bij de systeem-/netwerkbeheerder na te gaan of het mogelijk is om een uitzondering te maken. Dit betekent niet dat u de proxy volledig uitschakelt, u laat het ISL Online verkeer gewoon door en blijft de rest filteren. Als de proxy DNS naamuitzonderingen ondersteunt, sta dan een directe uitgaande tcp verbinding toe voor poort 7615 naar *.islonline.net. Als de proxy alleen uitzonderingen op IP-nummers ondersteunt, controleer deze link voor een actuele lijst van onze server-IP's. Directe verbinding biedt de beste prestaties en minimale vertragingen.

In een ideale wereld van directe verbindingen en flexibel beveiligingsbeleid zou het verhaal hier eindigen, maar aangezien er veel klanten achter bedrijfsfirewalls/proxy's zitten waar alleen http en https verkeer is toegestaan (dus poort 80 en/of 443) en systeem/ netwerkbeheerders geen uitzonderingen willen of mogen toevoegen, proberen onze applicaties zelfs in die situaties een werkend transport te vinden (proxy instellingen detecteren, WinINet gebruiken, een tunnel creëren, gebruik maken van de wildcard dns, wat helpt bij sommige proxy's, enz.).

Situaties waarin een dergelijke filtering betrokken is, kunnen extra vertraging oplopen, voornamelijk als gevolg van transport time-outs bij het tot stand brengen van de verbinding. ISL Online producten proberen altijd een directe verbinding via poort 7615 (tenzij u een bepaald transporttype forceert via het register of de opdrachtregel), en als dat niet lukt, proberen ze poorten 80 en 443 met verschillende proxy-methodes. Elk transporttype heeft een time-out van 7 seconden en in Windows proberen we 8 transporttypes, dus als het dit laatste type is dat doorkomt, betekent dit bijna 1 minuut vertraging. Als een klant klaagt over lange vertragingen, kan u het beste verbinding maken met de problematische computer en in onze verbindingstester-utility klikken op "zoek beste transport". Dit toont u een lijst met succesvolle transporttypes samen met de gemiddelde overdrachtssnelheid, vertragingen enz. Met deze resultaten kan u het beste transporttype forceren. Zowel u als uw klant zullen de verminderde verbindingsvertraging waarderen.

Als u hulp nodig heeft bij het gebruik van ISL Online producten in proxy omgevingen, kan u telefonisch, via e-mail of via onze livechat contact opnemen met het ISL Online team.

-

Hoe lang houdt het systeem een ISL Light sessie vast?

Een sessie is actief als ISL Light actief is. Wanneer ISL Light is afgesloten of enkel de sessie wordt afgesloten door op de knop "Sessie beëindigen" te drukken, is de sessie niet meer actief. Het systeem bewaart de basis sessie-informatie (IP nummer van de ISL Light en de cliënt computer, transcriptie van de chat, hoeveelheid overgedragen gegevens, enz.). De sessie kan ook automatisch worden beëindigd na de opgegeven inactieve tijd van de gebruiker (link). Inactieve tijd telt als tijd vanaf de laatste gebruikersactie op de computer.

-

Hoe moet ik mijn firewall configureren voor een optimale ISL Online ervaring?

Als u uitgaande verbindingen niet filtert, hoeft u niets te wijzigen. Als u echter uitgaande verbindingen filtert, dient u alle verbindingen naar *.islonline.net op de whitelist te zetten als uw firewall DNS-whitelisting toestaat. Als u alleen IP-adressen op de whitelist kan zetten, bekijk dan de volgende vraag.

-

Hoe moet ik mijn firewall configureren voor een optimale ISL Online ervaring als mijn firewall geen DNS toelatingslijst ondersteunt? Welke IP adressen moet ik toestaan?

Raadpleeg de lijst met servers voor een up-to-date lijst van onze server IP-adressen. Houd er echter rekening mee dat de lijst met onze servers in de loop van de tijd verandert (nieuwe servers worden toegevoegd, oude servers worden buiten gebruik gesteld), dus u moet de bovenstaande link zo nu en dan controleren en uw firewall bijwerken. In plaats daarvan kan een intermediaire ISL Online forward proxy worden geconfigureerd om de lijst met regels te minimaliseren en het onderhoud zo laag mogelijk te houden. Raadpleeg de handleiding voor meer informatie.

-

Hoe veilig is uw ISL Light software om te voorkomen dat "hackers" toegang krijgen tot mijn computer terwijl ze uw software gebruiken?

ISL Light maakt gebruik van industriestandaard SSL/TLS-codering. U kan er zeker van zijn dat uw sessie privé is, ze is end-to-end versleuteld van ISL Light Client naar ISL Light. De client moet ook elke actie toestaan, dus de operator kan niet zomaar uw computer overnemen. En u hoeft niets te wijzigen in de instellingen van uw besturingssysteem. Raadpleeg voor meer informatie de beveiliging.

-

Loopt de sessie verder als mijn lokale IP halverwege de sessie verandert?

Ja, ISL Light maakt opnieuw verbinding met de server, het is bijna hetzelfde alsof u de kabel loskoppelt en weer aansluit.

Lees verder: Meer over beveiliging